VPN

تقرير: 884 ثغرة أمنية استُغلت لأول مرة في 2025

التصدي للهجمات السيبرانية المدعومة بالذكاء الاصطناعي يتطلب نهجاً دفاعياً مزدوجاً

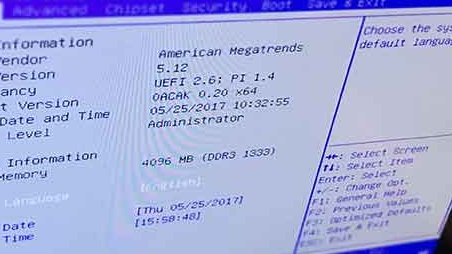

فورتي نت تؤكد ثغرة نشطة في ميزة FortiCloud SSO على جدران حماية FortiGate المحدثة

ظهور برمجية خبيثة جديدة باسم AuraStealer تستهدف المستخدمين عبر حملات TikTok وألعاب مقرصنة

تحذير من استغلال نشط لثغرة خطيرة في نظام Fireware OS الخاص بـ WatchGuard

لماذا تتجه المؤسسات نحو إدارة الوصول المميز عن بُعد (RPAM)؟