ransomware

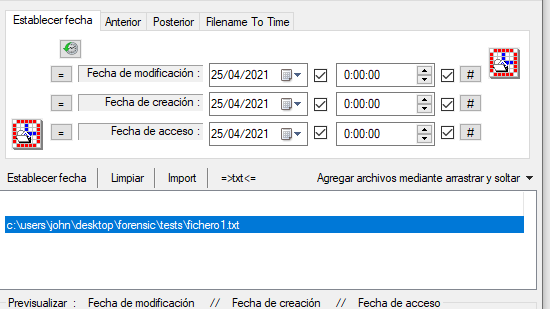

Timestomping.. التقنية الخفية لإخفاء آثار البرمجيات الخبيثة

الاقتصاد الأسود للجرائم السيبرانية: كيف يعمل السوق الخفي للبيانات المسروقة؟

مجموعة Scattered Spider تستهدف خوادم VMware ESXi لنشر الفدية على البنية التحتية الحيوية في الولايات المتحدة

النسخ الاحتياطية تحت الهجوم: كيف تحمي بياناتك من الابتزاز السيبراني؟

أستراليا تفرض الإفصاح الإلزامي عن مدفوعات الفدية لقراصنة الإنترنت

مجموعة DragonForce تستغل ثغرات SimpleHelp لنشر برمجيات الفدية عبر نقاط النهاية للعملاء