KEV

CISA تضيف ثغرات في TP-Link وWhatsApp إلى قائمة KEV مع استمرار الاستغلال النشط

وكالة CISA تضيف ثلاث ثغرات جديدة مستغلة إلى كتالوج KEV تؤثر على Citrix وGit

ارتفاع مقلق في استغلال الثغرات منذ لحظة اكتشافها: جهات تهديد مدعومة من دول تتحرك بسرعة غير مسبوقة

CISA تضيف ثلاث ثغرات أمنية في أجهزة D-Link إلى كتالوج الثغرات المستغلة فعليًا

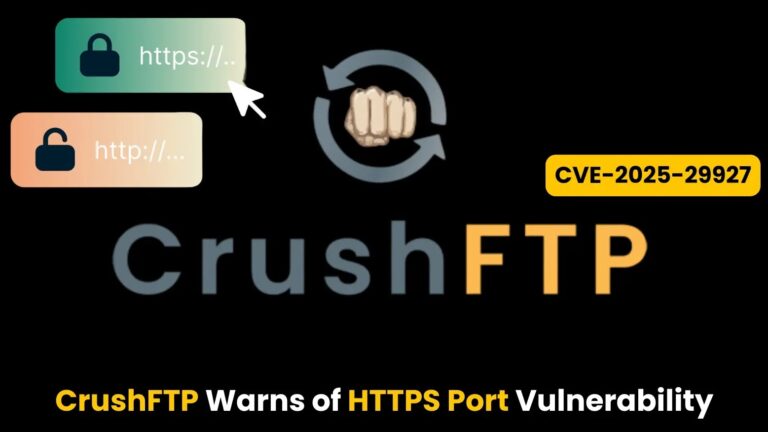

CISA تُضيف ثغرة أمنية في CrushFTP إلى كتالوج الثغرات المستغلة المعروف (KEV) بعد تأكيد استغلالها الفعلي