الأمن السيبراني

جوجل تكشف عن استغلال مجموعة مدعومة من دولة لنموذج Gemini في الاستطلاع ودعم الهجمات السيبرانية

حملة لازاروس تستغل مستودعات npm وPyPI بزرع حزم خبيثة عبر إعلانات توظيف وهمية

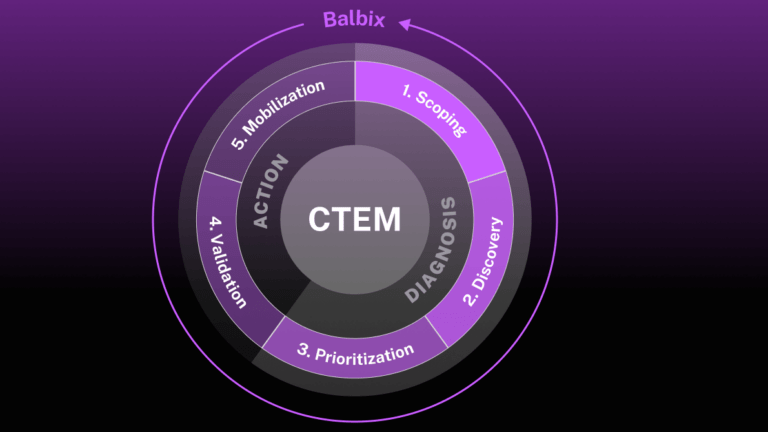

الفجوة في اعتماد CTEM.. لماذا 84% من برامج الأمن تتراجع عن الركب؟

83% من محاولات استغلال ثغرات Ivanti EPMM مرتبطة بعنوان IP واحد على بنية استضافة محصنة

آبل تسد ثغرة “زيرو داي” مستغلة تستهدف iOS وmacOS وأنظمة أخرى

حملة تجسس سيبراني عابرة للمنصات تستهدف مؤسسات الدفاع والجهات الحكومية في الهند