أمن المعلومات

صراع الظلال: كيف تحوّلت المعلومات إلى سلاح استراتيجي في حروب التجسس السيبراني بين القوى العظمى

برمجية JustAskJacky تصدرتقائمة التهديدات السيبرانية في أكتوبر 2025

JSGuLdr: أداة تحميل خبيثة تنشر Phantom Stealer عبر الذاكرة لتفادي الكشف

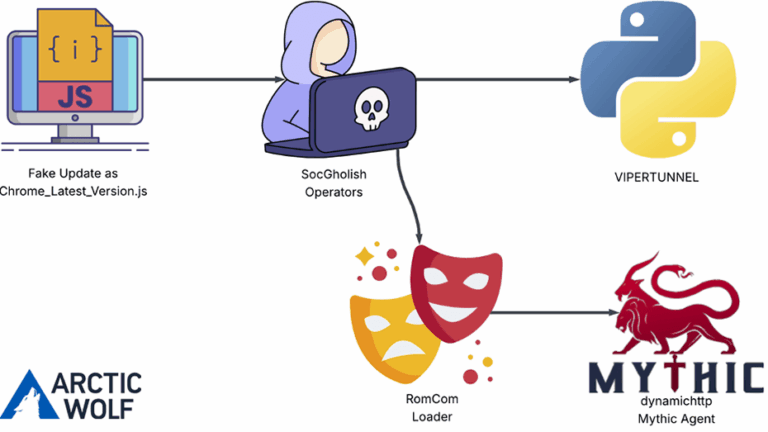

تحديثات مزيفة تخترق الأنظمة وتفتح الباب أمام البرمجيات الخبيثة

برنامج TamperedChef الخبيث ينتشر عبر مثبات برامج مزيفة في حملة إعلانات ضارة عالمية

إخفاق هجوم إلكتروني على شركة عقارات أمريكية باستخدام إطار “توني” الجديد