كشفت شركة Orca Security عن ثغرة أمنية في خدمة GitHub Codespaces أُطلق عليها اسم RoguePilot، كان يمكن أن يستغلها مهاجمون للسيطرة على المستودعات عبر حقن تعليمات خبيثة في قضايا GitHub. الثغرة، التي وُصفت بأنها نوع من الحقن غير المباشر (Prompt Injection)، تم إصلاحها من قبل مايكروسوفت بعد الإفصاح المسؤول.

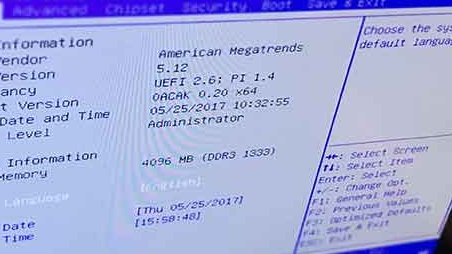

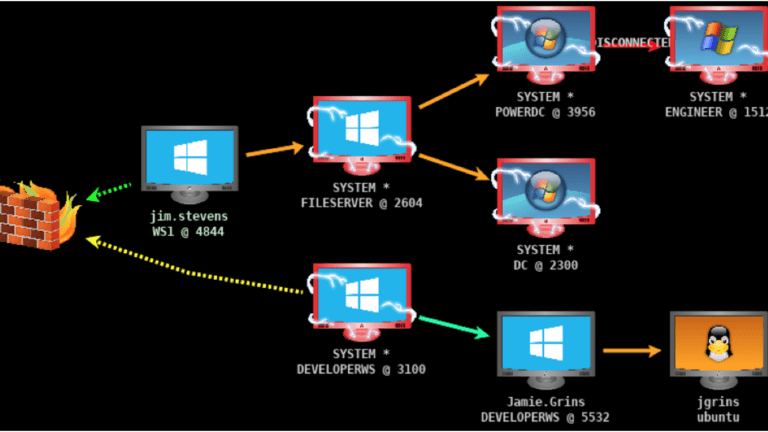

الهجوم يعتمد على إدخال تعليمات مخفية داخل قضية GitHub، بحيث تتم معالجتها تلقائياً بواسطة Copilot داخل بيئة Codespaces، مما يمنح المهاجم وصولاً صامتاً إلى الوكيل الذكي ويؤدي إلى تسريب بيانات حساسة مثل GITHUB_TOKEN.

آلية الهجوم وسلسلة الاستغلال

الهجوم يبدأ برسالة تصيّد تحتوي على قضية مزيفة، حيث يتم تضمين التعليمات الخبيثة داخل وصف القضية باستخدام وسوم HTML . عند فتح المطور لبيئة Codespaces من هذه القضية، يقوم Copilot بتنفيذ التعليمات المخفية دون علم المستخدم.

من خلال هذه التقنية، يمكن للمهاجمين إجبار Copilot على سحب طلبات مخصصة تحتوي على روابط رمزية لملفات داخلية، ثم استخدام مخططات JSON خارجية لتسريب الرموز المميزة إلى خوادم تحت سيطرة المهاجم.

من الحقن إلى “برمجيات التعليمات” Promptware

الباحثون أشاروا إلى أن هذه الثغرة تمثل شكلاً من الهجمات على سلسلة التوريد المدعومة بالذكاء الاصطناعي، حيث يتم استغلال قدرة النماذج اللغوية الكبيرة (LLMs) على معالجة المحتوى المقدم لها.

الأبحاث الحديثة وصفت تطور هذه الهجمات إلى ما يُعرف بـ Promptware، وهو جيل جديد من البرمجيات الخبيثة التي تُنفذ عبر التعليمات النصية أو المرئية أو الصوتية، وتستغل صلاحيات النموذج وسياق التطبيق لتنفيذ مراحل كاملة من دورة الهجوم السيبراني: من الوصول الأولي، التصعيد، الاستطلاع، وحتى التحكم والسيطرة.

أبحاث موازية تكشف مخاطر أعمق

- مايكروسوفت حذرت من تقنية GRP-Obliteration التي يمكنها إزالة ميزات الأمان من النماذج عبر تدريبها على تعليمات بسيطة غير ضارة ظاهرياً، لكنها تؤدي إلى جعل النموذج أكثر تساهلاً مع محتوى ضار.

- شركة HiddenLayer كشفت عن ظاهرة Agentic ShadowLogic، حيث يمكن زرع أبواب خلفية على مستوى الرسم البياني الحسابي للنموذج، مما يسمح بتعديل الاستدعاءات للأدوات بشكل صامت.

- هجوم Semantic Chaining الذي عرضته شركة Neural Trust أظهر كيف يمكن تجاوز مرشحات السلامة في النماذج عبر سلسلة من التعليمات “الآمنة” التي تتطور تدريجياً إلى محتوى محظور.

هذه التطورات تؤكد أن الهجمات لم تعد مجرد استغلال مباشر للمدخلات، بل أصبحت تعتمد على استراتيجيات متعددة المراحل تستغل عمق السياق والاعتماد المتزايد على الذكاء الاصطناعي في البيئات السحابية.