حملات تصيّد جديدة تستغل فواتير وهمية لنشر أدوات وصول عن بُعد

هجوم سيبراني جديد: إطار VoidLink يهدد قطاعات التكنولوجيا والمال

تحديثات npm لتعزيز أمان سلسلة التوريد: خطوات مهمة لكن المخاطر مستمرة

جوجل تكشف عن استغلال مجموعة مدعومة من دولة لنموذج Gemini في الاستطلاع ودعم الهجمات السيبرانية

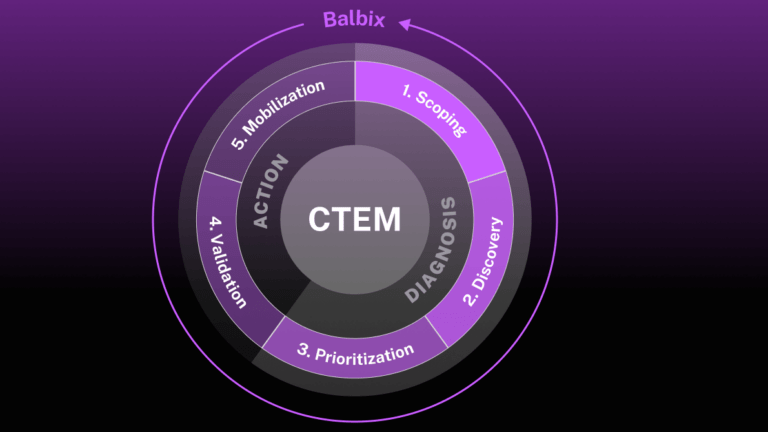

الفجوة في اعتماد CTEM.. لماذا 84% من برامج الأمن تتراجع عن الركب؟

83% من محاولات استغلال ثغرات Ivanti EPMM مرتبطة بعنوان IP واحد على بنية استضافة محصنة

أول إضافة خبيثة لـ Outlook تُسرق أكثر من 4000 اعتماد مايكروسوفت