المحافظ المشبوهة.. ثغرة رقمية تقود إلى أخطر الجرائم السيبرانية

“من الكود إلى السحابة”.. رؤية جديدة لتوحيد فرق التطوير والأمن والتشغيل

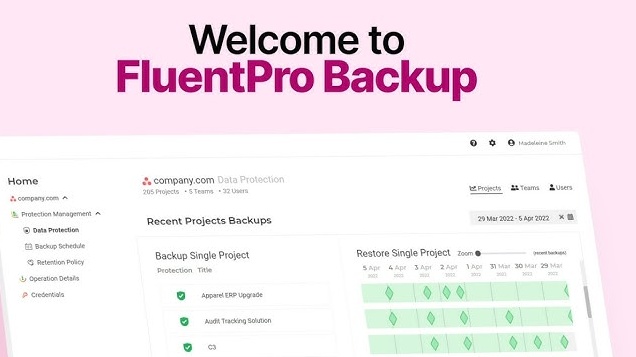

الثغرات الخفية لأدوات إدارة المشاريع وكيفية حماية البيانات باستخدام FluentPro Backup

اتجاهات أمن نقاط النهاية المدعومة بالذكاء الاصطناعي: ما يكشفه تقرير جارتنر 2025

جوجل تفرض التحقق من هوية مطوري أندرويد في أربع دول لمكافحة التطبيقات الخبيثة

لماذا تفشل قواعد SIEM وكيفية إصلاحها: دروس من 160 مليون محاكاة هجوم

كيفية توجيه تبني الذكاء الاصطناعي: إطار عمل شامل لمسؤولي أمن المعلومات